Зафиксирована новая опасность для сайтов на WordPress исследовал вирус найденный у клиента привел к выводу массовой угрозе безопасности. СтопВирус обнаружил на сотнях сайтов поддельную версию jQuery, имитирующие плагин Migrate для WordPress, работающий на множестве сайтов. Такие подделки содержат обфусцированный код для загрузки малвар, и пока неясно, как этот скрипт попадает на страницы скомпрометированных ресурсов.

Чтобы затруднить поиск, вредоносные файлы заменяют существующими файлы по адресу ./wp-includes/js/jquery/, где WordPress обычно хранит файлы jQuery. Так, файлы jquery-migrate.js и jquery-migrate.min.js содержат обфусцированный код, дополнительно загружающий странный файл analytics.js с малварью внутри.

Хотя полный масштаб этой проблемы не определен, Синегубко поделился поисковым запросом, который помогает обнаружить более трех десятков страниц, зараженных этим «аналитическим скриптом».

Издание Bleeping Computer пишет, что на самом деле этот скрипт, конечно, не имеет никакого отношения к аналитике. Например, в коде содержатся ссылки на/wp-admin/user-new.php: страницу администрирования WordPress, предназначенную для создания новых пользователей. Более того, код обращается к переменной _wpnonce_create-user, которую WordPress использует для обеспечения защиты от CSRF.

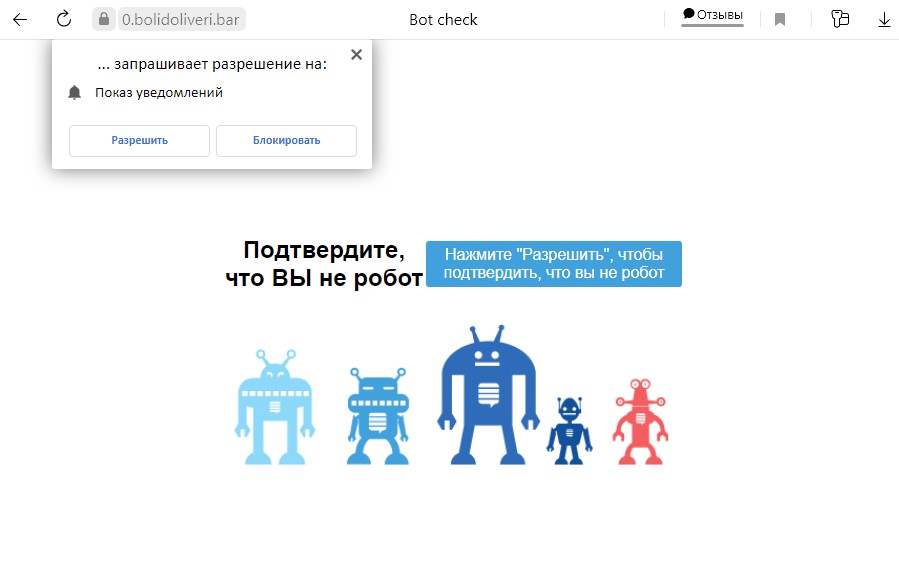

Также «аналитический скрипт» может направлять посетителей на страницы с поддельными опросами, сайты фейковой техподдержки, вынуждать подписаться на спам или загрузить опасные расширения для браузера.

В примерах, которые обнаружили исследователи Bleeping Computer, вредоносные страницы предлагали пользователю разрешить показ уведомлений, якобы чтобы убедиться, что он не робот, или вели на станицы с поддельными опросами, направленным на сбор пользовательских данных. hxxps://stick.travelinskydream[.]ga/analytics.js